- Kodowanie z AI: narzędzie, nie wyrocznia - 21 kwietnia 2026

- Open Source i Agentic Coding, dlaczego to najlepsze połączenie dla Twojego biznesu - 30 marca 2026

- Agentic Engineering i Open Source – projekt, który działa sam - 19 marca 2026

Kwestia bezpieczeństwa systemów IT to jeden z najważniejszych warunków stawianych dostawcom oprogramowania.

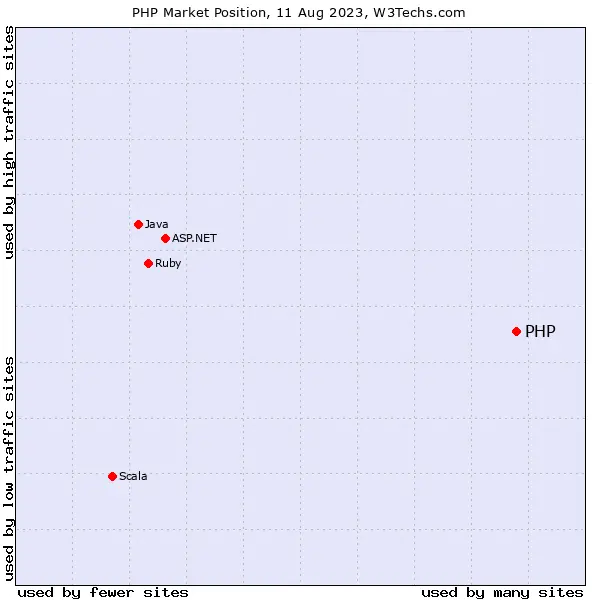

Sam wielokrotnie zetknąłem się z pytaniem o stabilność aplikacji, które oferujemy w eVolpe. Większość z nich to aplikacje napisane w języku PHP. Podobnie zresztą jak ponad 77% stron internetowych dostępnych w sieci. Niektóre z nich, które być może kojarzysz to: Facebook, Wikipedia, WordPress, Slack, MailChimp, Mozilla czy… SuiteCRM.

Postanowiłem, że przytoczę dzisiaj najważniejsze argumenty świadczące o bezpieczeństwie tego typu rozwiązań. Jeśli stoisz przed wyborem aplikacji dla Twojego biznesu i ma ona elementy wytworzone w języku programowania PHP – z pewnością Cię to zaciekawi.

Co to jest język PHP?

PHP to skryptowy język programowania wykorzystywany do generowania stron internetowych i budowania aplikacji webowych w czasie rzeczywistym.

Najczęściej jest stosowany do tworzenia skryptów po stronie serwera WWW, ale może być też używany do przetwarzania danych z poziomu wiersza poleceń, a nawet do pisania programów pracujących w trybie graficznym.

Na poniższym wykresie można zauważyć, jak powszechna dziś jest to technologia.

PHP, czyli uwaga na bezpieczeństwo!

Bezpieczeństwo PHP może być interpretowane na kilka sposobów, zależy bowiem od paru kwestii. Główne obszary, na które warto zwrócić uwagę to:

Bezpieczeństwo systemu a język oprogramowania

Każdy język programowania posiada pewne luki i błędy. Przy wyborze systemu warto kierować się tym, by technologia, w której został wytworzony, była stabilna i solidnie przetestowana. Istotne są też podejście twórców do rozwiązywania problemów, czas reakcji, a także skala rozpoznawanych przez społeczność błędów.

Język PHP, który dzisiaj rozważamy, jest rozwijany od 1995 roku. To upowszechniona, znana i postępowa technologia. Jej intensywny rozwój sprawia, że wszystkie błędy są regularnie naprawiane, a nowe funkcjonalności dodawane regularnie. Wsparcie dla kolejnych wersji uruchamiane jest w dwuletnim cyklu. Niedawno światło dzienne ujrzała zresztą PHP 8.2.

Dodatkowo PHP posiada wiele wbudowanych mechanizmów i funkcji, które pomagają w zabezpieczeniu aplikacji przed atakami. Przykłady takich mechanizmów to: filtry do walidacji danych, funkcje anty-SQL injection oraz możliwość ustawienia konkretnych zabezpieczeń na poziomie konfiguracji serwera WWW (np. ograniczenia dostępu do plików, kontroli sesji).

Warto również zaznaczyć, że PHP jest często stosowane w połączeniu z frameworkami, które dostarczają zestaw narzędzi i gotowych wzorców projektowych. Dzięki temu programiści mogą budować aplikacje w oparciu o sprawdzone i bezpieczne struktury, co redukuje możliwość popełniania błędów związanych z bezpieczeństwem.

Bezpieczeństwo systemu a jakość wytworzonego kodu

W ciągu ostatnich lat można zaobserwować dynamiczny rozwój technologii PHP, co znacząco zmienia postrzeganie tego języka wśród specjalistów.

Najnowsza zalecana do użycia produkcyjna wersja PHP to 8.2. Posiada ona już nawet 8 aktualizacji. W skład takiego wydania wchodzą między innymi poprawki bezpieczeństwa oznaczone identyfikatorami CVE.

Uczciwie mówiąc, w historii zmian PHP można zauważyć pewne podatności dotyczące bezpieczeństwa. Istotny jest fakt, że są one na bieżąco poprawiane a tzw. łatki bezpieczeństwa, wydawane są regularnie (mniej więcej co miesiąc). W tej kwestii PHP nie ustępuje pozostałym językom programowania.

Dodatkowo ważnym krokiem w kierunku jakości kodu PHP jest przestrzeganie najlepszych praktyk programistycznych. Co obejmuje: czytelne formatowanie, zrozumiałe komentarze i odpowiednią strukturę kodu. Im bardziej czytelny i uporządkowany jest kod, tym łatwiej jest identyfikować potencjalne luki bezpieczeństwa i rozpoznawać ewentualne zagrożenia.

Unikanie zagrożeń związanych z bezpieczeństwem wymaga również świadomego zarządzania danymi wejściowymi. Każdy fragment danych przekazywany do aplikacji powinien być dokładnie walidowany i filtrowany, aby zapobiec wstrzykiwaniu złośliwego kodu, takiego jak SQL injection lub cross-site scripting (XSS). Tylko zaufane i poprawnie sformatowane dane powinny mieć dostęp do systemu.

Bezpieczeństwo systemu a środowisko produkcyjne

Istotnym elementem jest także odpowiednia konfiguracja środowiska produkcyjnego. Jako jeden z najpopularniejszych języków programowania PHP stanowi atrakcyjny cel dla potencjalnych ataków, dlatego prawidłowe zabezpieczenia infrastruktury, w której osadzono system, jest nieodzowne.

Właściwym krokiem w kierunku bezpieczeństwa systemów PHP jest regularne aktualizowanie zarówno samego języka PHP, jak i innych komponentów środowiska, takich jak serwer WWW oraz baza danych. Aktualizacje te zawierają poprawki bezpieczeństwa, które mogą naprawić potencjalne luki i zagrożenia.

Dobrą praktyką jest również zastosowanie zasady „least privilege principle”, co oznacza, że każdy komponent systemu powinien mieć tylko te uprawnienia, które są niezbędne do jego poprawnego funkcjonowania. To ogranicza potencjalne skutki ataków, które mogłyby wykorzystać nadmierną ilość uprawnień.

Wreszcie, tworzenie regularnych kopii zapasowych danych i konfiguracji jest niezbędne dla przywrócenia systemu do stanu sprzed ewentualnego ataku lub awarii.

Bezpieczeństwo systemu a nawyki użytkowników

Bezpieczeństwo systemu nie zależy tylko od technicznych środków ochrony, ale także od poziomu świadomości i zachowania osób korzystających z aplikacji. Nawyki użytkowników odgrywają kluczową rolę w zapobieganiu atakom i zagrożeniom, dlatego istotne jest edukowanie ich na temat najlepszych praktyk bezpieczeństwa.

Jednym z najważniejszych nawyków jest stosowanie silnych i unikalnych haseł. Zbyt proste lub powszechne hasła mogą stanowić łatwy cel dla atakujących. Wprowadzenie polityki hasłowej, która wymaga użycia kombinacji liter, cyfr i znaków specjalnych, jest jednym ze sposobów na zwiększenie bezpieczeństwa kont użytkowników.

Dodatkowo użytkownicy powinni być świadomi ryzyka klikania w podejrzane linki i otwierania załączników z nieznanych źródeł. Ataki typu phishing mogą prowadzić do kradzieży danych lub zainfekowania systemu złośliwym oprogramowaniem. Dlatego warto kształtować nawyk weryfikowania wiarygodności nadawcy przed kliknięciem w linki lub otwarciem załączników.

Nawyki związane z bezpieczeństwem powinny obejmować także świadomość zagrożeń związanych z publikowaniem poufnych informacji. Użytkownicy powinni unikać umieszczania wrażliwych danych na publicznych forach, platformach społecznościowych czy też innych miejscach, gdzie mogą stać się łatwym celem dla cyberprzestępców.

Ogólnie rzecz biorąc, edukacja użytkowników na temat bezpieczeństwa w kontekście systemów IT jest niezwykle istotna. Przykładowe działania mogą obejmować regularne przekazywanie informacji o aktualnych zagrożeniach, organizowanie szkoleń z zakresu bezpieczeństwa cyfrowego oraz dostarczanie prostych wskazówek dotyczących bezpiecznego korzystania z systemu. Wzmacnianie nawyków bezpieczeństwa użytkowników jest kluczowe dla utrzymania integralności i poufności danych oraz zapobiegania ewentualnym cyberatakom.

Zasady bezpieczeństwa systemów PHP

1. Aktualizuj wersje i biblioteki

Regularnie aktualizuj PHP oraz wszelkie używane biblioteki i fameworki do najnowszych wersji. Deweloperzy często publikują poprawki bezpieczeństwa, które naprawiają luki i słabości. Utrzymywanie aktualnego środowiska programistycznego to podstawa bezpieczeństwa.

2. Sprawdzaj dane

Ostrożnie podchodź do informacji, które otrzymujesz. Wszystkie dane, które są wprowadzane przez użytkowników, powinny być poddawane dokładnej walidacji. Zabezpieczenia aplikacji pomogą uniknąć nieprzyjemnych sytuacji, które mogą się zdarzyć. Dzięki temu można uniknąć ataków typu SQL Injection, XSS czy inne zagrożenia.

Zabezpieczaj bazy danych. Ogranicz prawa dostępu do informacji, które są krytyczne dla Twojej aplikacji. Unikaj wykonania trudnych zapytań SQL, korzystaj z przygotowanych instrukcji i mechanizmów ORM (Object- Relational Mapping), które pomagają uniknąć SQL Injection.

3. Zabezpiecz kod aplikacji

Nowa wersja PHP wprowadza szereg usprawnień, które wspomagają tworzenie kodu w sposób czytelny i bezpieczny. Są to między innymi:

4. Monitoruj działania

Dobrym sposobem, aby zabezpieczyć się na przyszłość, jest wdrożenie narzędzi monitorujących i rejestracji logowań. Pomoże to w szybkim wykryciu i reakcji na ewentualne ataki. Regularnie przeglądając działania na aplikacji, zyskasz pewność, że w razie problemów trzymasz rękę na pulsie. A jeżeli coś się wydarzy, zwiększasz szanse na szybką reakcję i ewentualne wykluczenie zagrożenia.

5. Edukuj się i zwiększaj świadomość

Lepiej jest zapobiegać niż leczyć. Dlatego zapewnij odpowiednie szkolenia dla zespołu deweloperskiego, które będą aktualizować ich wiedzę na temat bezpieczeństwa. Wiedza o najnowszych zagrożeniach i praktykach zabezpieczających pomoże tworzyć bardziej bezpieczny kod.

Systemy dla biznesu stworzone w języku PHP

W ofercie eVolpe znajdują się systemy, które zostały zbudowane za pomocą PHP. Są to cenione i uznane narzędzia.

SugarCRM

SugarCRM to powszechnie znany system, doceniony przez użytkowników i specjalistów renomowanych instytutów badawczych. Korzystają z niego duże firmy takie jak MAN Polska. Narzędzie może być dostosowane do konkretnych wymagań klienta.

Dzięki temu wiele firm działa jak najlepiej może i spełnia oczekiwania swoich klientów.

SuiteCRM

Kolejnym narzędziem stworzonym dzięki PHP jest SuiteCRM. SuiteCRM uznano za najlepszy system CRM Open Source w 2022 i 2023 roku przez Forbes Advisor.

SuiteCRM został wdrożony między innymi w firmie Aluprof – jednym z czołowych producentów systemów aluminiowych w Europie.

SpiceCRM

SpiceCRM to kolejne narzędzie, które działa dzięki PHP. Jest to system Open Source, który powstał na bazie technologii SugarCRM Community Edition oraz AngularJS i Lightning Design System. PHP buduje backend tego systemu.

SpiceCRM wdrożono między innymi w firmie Bricoman – sieci francuskich hurtowni remontowo-budowlanych, która od kilku lat działa także w Polsce.

MintHCM

Systemy CRM to nie jedyne narzędzia, które są zbudowane na podstawie PHP. MintHCM, który jest wdrożony w eVolpe również powstał dzięki PHP.

System do zarządzania kapitałem ludzkim, który ułatwia nam prowadzenie i działanie naszej firmy na co dzień.

Mautic

System do automatyzacji marketingu. Zbudowany za pomocą PHP jedyny na świecie system marketing automation o otwartym kodzie. Funkcjonalność Mautica pozwala na kontrolę i optymalizację procesu konwersji osób odwiedzających stronę internetową i leady.

Podsumowanie

Ochrona aplikacji PHP przed atakami hakerskimi to nieustanny proces, który wymaga troski i uwagi na każdym etapie tworzenia i utrzymywania aplikacji. Przestrzeganie wymienionych zasad oraz świadomość aktualnych zagrożeń stanowią fundamenty bezpiecznej aplikacji internetowej.

Jesteś gotowy na prowadzenie dużego projektu wdrożeniowego w Twojej firmie?

Wiesz, o co zapytać dostawcę? Jak przygotować własny zespół? Jak stworzyć skuteczne zapytanie ofertowe? Jaką metodykę wybrać? Na co zwrócić uwagę negocjując umowę wdrożeniową i serwisową?

Specjalnie dla Ciebie stworzyliśmy darmowy kurs mailowy przygotowujący do prowadzenia wdrożeń.

Codziennie przez dwa tygodnie otrzymasz od nas na swoją skrzynkę kolejną dawkę wiedzy, która pozwoli odnaleźć Ci się w tym skomplikowanym procesie.

Darmowy kurs mailowy

- Kodowanie z AI: narzędzie, nie wyrocznia - 21 kwietnia 2026

- Open Source i Agentic Coding, dlaczego to najlepsze połączenie dla Twojego biznesu - 30 marca 2026

- Agentic Engineering i Open Source – projekt, który działa sam - 19 marca 2026